클로드 코드 유출 사건은 해킹보다 더 흔한 배포 실수 하나가 얼마나 큰 공급망 사고로 번질 수 있는지 보여준 대표 사례입니다. npm 패키지에 포함된 cli.js.map 파일 하나로 Claude Code의 TS/JS 원본에 가까운 구조가 드러났고, 이후 커뮤니티 확산과 가짜 저장소를 통한 악성코드 유포까지 이어졌습니다.

이번 사건의 핵심 교훈은 분명합니다. 이제 AI 보안은 모델 가중치만 지키는 문제가 아니라, 에이전트 레이어, 프롬프트, 툴 체인, 배포 아티팩트까지 함께 관리해야 하는 문제입니다. 개발자와 조직 모두 소스맵 차단, 아티팩트 검증, CI 정책화 같은 기본 위생을 즉시 점검해야 합니다.

목차

- 사건 한눈에 보기와 핵심 배경

- 타임라인으로 보는 전개 과정

- 무엇이 어떻게 유출되었나

- 보안·제품·개발자 영향

- 왜 이런 사고가 가능했나

- 실무 체크리스트와 대응 가이드

- 향후 전망

- 자주 묻는 질문

본문

사건 한눈에 보기와 핵심 배경

2026년 3월 말, 클로드 코드 유출 사건은 AI 업계에 강한 경고를 남겼습니다. 표면적으로는 npm 패키지 배포 과정에서 발생한 단순한 실수였지만, 실제 파장은 훨씬 컸습니다. Claude Code는 단순한 보조 앱이 아니라 터미널 기반 AI 코딩 에이전트로서, 개발 환경과 직접 연결되는 구조를 갖고 있기 때문입니다.

이번 사건에서 알려진 핵심은 다음과 같습니다. 약 51.2만 라인, 1,900개 파일 규모의 TS/JS 소스에 가까운 정보가 소스맵을 통해 복원 가능했고, 공개 직후 보안 연구자와 커뮤니티가 이를 빠르게 확인했습니다. 이후 관심을 노린 가짜 GitHub 저장소와 악성코드 유포까지 이어지며, 이 사고는 단순 노출이 아니라 AI 공급망 보안 사고로 인식됐습니다.

모델 가중치가 유출되지 않았다고 해서 안심할 수는 없습니다. 실제 제품 경쟁력은 에이전트 흐름, 프롬프트 설계, 툴 호출, 배포 파이프라인에도 깊게 들어 있기 때문입니다.

Anthropic은 안전성과 Constitutional AI를 강조해 온 기업입니다. 그런 회사에서도 패키징 통제가 실패할 수 있었다는 사실은 많은 개발자에게 충격을 줬습니다. 결국 이번 사건은 “보안은 철학이 아니라 배포 과정에서 검증돼야 한다”는 점을 분명하게 보여줬습니다.

- 유출 대상: Claude Code 전체에 가까운 TS/JS 소스 구조

- 유출 방식: npm 패키지

@anthropic-ai/claude-codev2.1.88에 소스맵 포함 - 발각 시점: 2026년 3월 31일, 보안 연구원 Chaofan Shou 제보

- 2차 피해: 가짜 저장소와 타이포스쿼팅 기반 infostealer 유포

- 회사 입장: 고객 데이터와 모델 파라미터는 안전하다고 설명

타임라인으로 보는 전개 과정

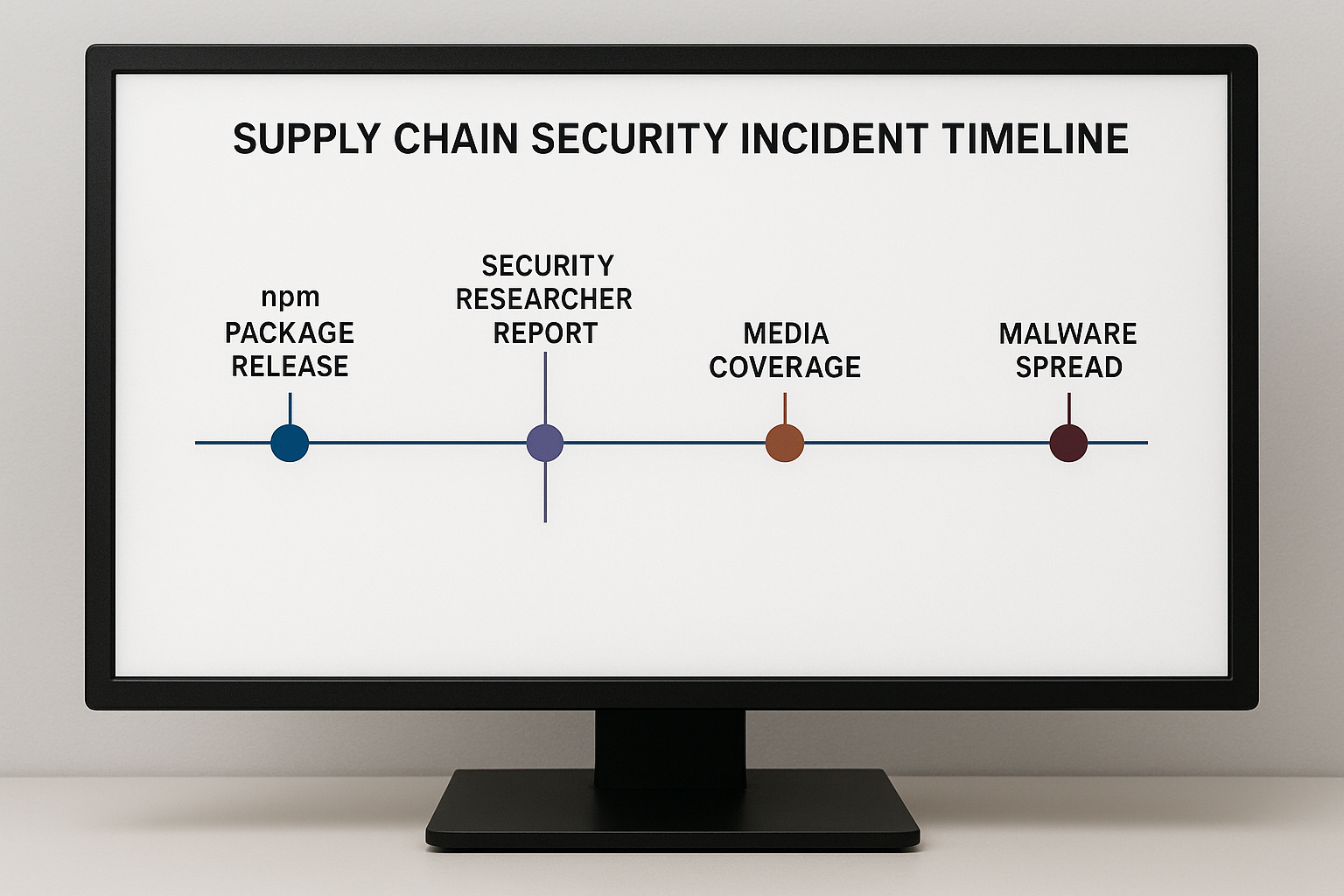

사건의 흐름은 전형적인 공급망 사고 패턴을 따랐습니다. 배포 실수, 커뮤니티 발견, 언론 확산, 공식 대응, 그리고 2차 악용 순서입니다. 문제는 기술적 결함 자체보다, 정보가 퍼지는 속도와 공격자가 이를 따라가는 속도가 너무 빨랐다는 점입니다.

- 3/30~3/31: npm에 v2.1.88 배포,

cli.js.map포함 - 3/31 새벽: Chaofan Shou가 소스맵 포함 사실 공개 제보

- 3/31 오전: 주요 매체와 커뮤니티에서 빠르게 확산

- 3/31~4월 초: Anthropic이 롤백, FAQ 공지, 삭제 요청 진행

- 4/1 이후: 가짜 저장소와 악성 페이로드 유포 시작

특히 중요한 부분은 2차 피해입니다. 유출 코드 자체보다, 그 코드를 찾으려는 개발자의 관심을 악용한 공격이 훨씬 현실적인 위협이 됐습니다. BleepingComputer와 Trend Micro가 정리한 흐름에서도, 공격자는 “Claude Code source” 같은 키워드로 위장한 저장소를 만들어 사용자를 유인했습니다.

무엇이 어떻게 유출되었나

기술적으로 이번 사건은 복잡한 침투 공격이 아니었습니다. 핵심은 Source Map입니다. 소스맵은 번들된 JavaScript와 원본 TypeScript/JavaScript 파일의 대응 관계를 기록하는 파일입니다. 개발자 입장에서는 디버깅에 유용하지만, 공개 패키지에 그대로 포함되면 내부 구조를 매우 쉽게 노출시킬 수 있습니다.

이번 경우에는 npm 패키지 안에 cli.js.map 파일이 포함됐고, 이 파일을 통해 원본 코드 상당수가 재구성 가능했습니다. 알려진 범위에는 CLI 로직, 에이전트 흐름, 프롬프트 템플릿, 툴 호출 구조, 텔레메트리, 로깅, 기능 플래그, 일부 미출시 기능명이 포함된 것으로 전해졌습니다. 반면 Anthropic은 모델 가중치, 학습 데이터, 고객 데이터는 유출되지 않았다고 밝혔습니다.

복잡한 해킹보다 더 무서운 것은 자동화되지 않은 배포 파이프라인입니다. 실수 하나가 공개 레지스트리에서 전 세계로 복제될 수 있기 때문입니다.

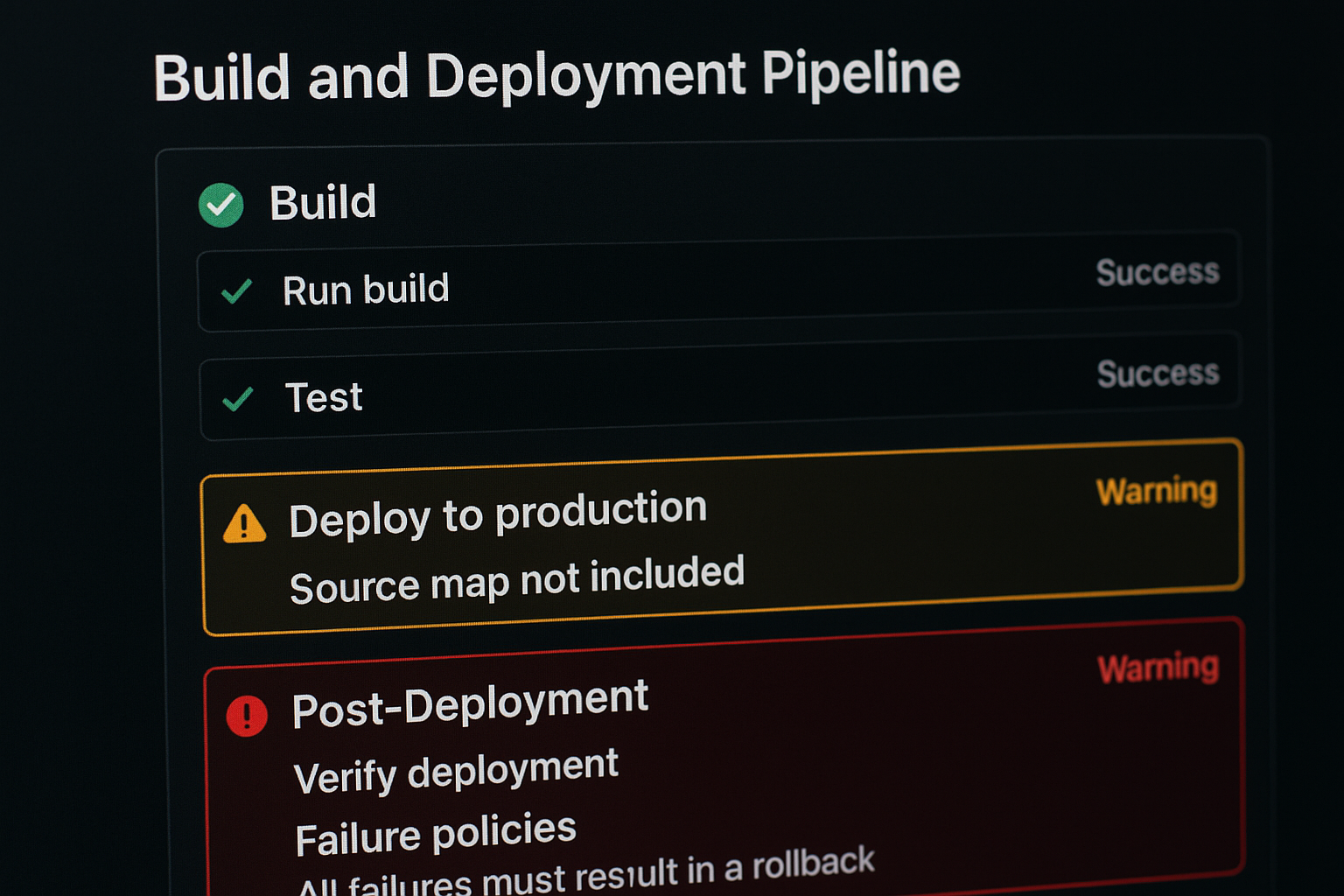

정상적인 배포 환경이라면 최소한 다음 중 하나는 갖춰져 있어야 합니다. 소스맵 기본 제외, hidden-source-map 같은 제한 설정, 최종 아티팩트 스캔, 금지 파일 탐지 시 CI 실패 처리입니다. 결국 문제의 본질은 누군가의 부주의만이 아니라, 그 부주의를 막아줄 시스템이 없었다는 데 있습니다.

- 빌드 후 산출물에

.map파일이 포함됐는지 검증해야 합니다. .npmignore보다package.json의files화이트리스트 방식이 더 안전합니다.- 배포 전 수동 확인이 아니라 정책 기반 자동 차단이 필요합니다.

보안·제품·개발자 영향

공격자에게 이런 코드는 매우 가치가 큽니다. API 호출 경로, 인증 흐름, 입력 검증, 프롬프트 필터링, 툴 실행 구조를 빠르게 이해할 수 있기 때문입니다. 이는 단순한 코드 열람을 넘어, 프롬프트 인젝션 우회, 취약 경로 탐색, 플러그인 연계 공격 설계에 실질적인 도움을 줍니다.

경쟁사와 커뮤니티에게도 의미가 큽니다. LLM 코딩 에이전트의 진짜 경쟁력은 세션 관리, 컨텍스트 압축, 워크플로 오케스트레이션, 프롬프트 조합 같은 세부 구현에 숨어 있는 경우가 많습니다. 따라서 코드 노출은 “생각보다 단순하다”는 평가를 만들 수도 있고, 반대로 “엔지니어링 수준이 높다”는 인식을 강화할 수도 있습니다.

개발자 개인의 관점에서도 영향은 직접적입니다. 이제 기능 구현만 잘하는 개발자보다, 배포 산출물과 공급망 보안을 이해하는 개발자의 가치가 더 올라갑니다. 특히 AI 제품에서는 앱 코드, 프롬프트, 에이전트 로직, 운영 파이프라인이 하나의 보안 표면으로 연결됩니다.

- 공격자: 내부 설계도를 더 빨리 이해할 수 있음

- 경쟁사: 구현 방식과 제품 방향의 힌트를 얻음

- 개발자: 배포 파일 구성과 보안 리뷰의 책임이 커짐

- 조직: 모델 외 에이전트 레이어 보호 필요성이 커짐

왜 이런 사고가 가능했나

이 사건은 특정 개인의 실수로만 설명하기 어렵습니다. 사람이 실수하는 것은 자연스럽지만, 실수가 공개 배포까지 이어지지 않게 막는 구조가 있어야 합니다. 빠른 출시 압박, 잦은 업데이트, 개발 속도 중심 문화는 종종 이런 검증 단계를 약화시킵니다.

AI 제품은 특히 더 위험합니다. 모델 개발, 에이전트 개발, 제품 출시가 동시에 빠르게 돌아가면서 보안 거버넌스가 뒤로 밀리기 쉽기 때문입니다. npm, PyPI, Docker 이미지 어디서든 디버그 파일, 테스트 데이터, 내부 문서, .env, 소스맵 같은 산출물이 실수로 포함될 수 있습니다.

보안은 “한 번 더 확인하자”가 아니라 “정책을 코드로 강제하자”의 문제입니다.

따라서 필요한 것은 사람이 꼼꼼해지라는 주문이 아니라, 화이트리스트 기반 배포, 시크릿 스캔, 아티팩트 리뷰, CI 실패 정책, Policy as Code 같은 구조적 방어선입니다. 이번 사건은 바로 그 부재가 얼마나 큰 비용을 만들 수 있는지 보여줬습니다.

실무 체크리스트와 대응 가이드

실무적으로 가장 중요한 질문은 간단합니다. 내 팀은 지금 같은 실수를 막을 수 있는가? 아래 항목은 규모와 상관없이 대부분의 팀이 바로 적용할 수 있는 기본 점검 리스트입니다.

- npm/pip 패키지에서

files화이트리스트 사용하기 .map파일을 기본 제외 대상으로 설정하기- CI에서

dist/**/*.map발견 시 실패 처리하기 - Docker 이미지에서

.env, 테스트 데이터, 디버그 툴 제거하기 - 시크릿 스캔 도구와 아티팩트 스캔 자동화 도입하기

- 에이전트 코드와 프롬프트 자산을 일반 스크립트보다 높은 등급으로 관리하기

개인 개발자라면 호기심 때문에 유출 코드를 찾는 과정 자체도 조심해야 합니다. 공식 출처나 검증된 연구 자료만 참고하고, 의심 저장소는 격리된 환경에서 열어야 합니다. GitHub에서 별 개수보다 최근 커밋, 기여자 이력, 릴리스 패턴을 먼저 보는 습관도 중요합니다.

참고 자료를 더 확인하고 싶다면 다음 보도와 분석을 함께 보는 것이 좋습니다. Ars Technica, Zscaler ThreatLabz, The Register, VentureBeat는 서로 다른 관점에서 이 사건의 기술적·산업적 의미를 다뤘습니다.

향후 전망

이번 사건 이후 AI 개발 생태계는 몇 가지 방향으로 움직일 가능성이 큽니다. 첫째, 주요 AI 기업은 권한 분리와 아티팩트 검증을 더 강화할 것입니다. 둘째, 무엇을 오픈소스로 공개하고 무엇을 폐쇄형 IP로 유지할지 다시 계산할 것입니다. 셋째, 차별화 포인트가 모델 성능만이 아니라 보안, 신뢰성, 통합 경험으로 이동할 가능성이 높습니다.

개발자 커리어 측면에서도 변화는 분명합니다. 앞으로는 LLMOps, MLOps, SecOps를 함께 이해하는 인력이 더 강한 경쟁력을 가지게 됩니다. AI 서비스를 만드는 팀이라면 이제 “개발자”와 “보안 담당자”의 경계가 이전보다 훨씬 흐려질 것입니다.

- 이번 주 안에 CI에 금지 파일 패턴 검사 추가하기

- 팀 회의에서 AI 아티팩트 보안 점검 항목 제안하기

- Secure SDLC 또는 DevSecOps 학습을 실제 업무 프로세스와 연결하기

결론적으로, 클로드 코드 유출 사건은 AI 시대에도 오래된 배포 실수가 여전히 치명적이라는 사실을 보여줬습니다. 보호 대상은 이제 모델만이 아닙니다. 에이전트, 프롬프트, 플러그인, 파이프라인, 배포 산출물까지 모두 핵심 자산으로 취급해야 합니다.

자주 묻는 질문 (FAQ)

Q. 이번 사건은 해킹 사건인가요, 아니면 단순 배포 실수인가요?

A. 공개된 내용 기준으로는 외부 침투보다 배포 과정의 패키징 실수에 가깝습니다. 다만 결과적으로는 소스 노출과 2차 악용이 이어졌기 때문에, 영향 측면에서는 공급망 보안 사고로 보는 것이 더 정확합니다.

A. Anthropic 입장에 따르면 모델 파라미터, 학습 데이터, 고객 데이터는 유출되지 않았습니다. 다만 에이전트 로직과 프롬프트 흐름 같은 제품 핵심 구조가 노출됐다는 점에서 위험은 여전히 큽니다.

Q. 소스맵 파일 하나로 왜 이렇게 큰 문제가 생기나요?

A. 소스맵은 번들 코드와 원본 파일의 연결 정보를 담고 있어, 경우에 따라 원본 구조를 상당 부분 복원할 수 있습니다. 그래서 공개 배포물에 실수로 포함되면 내부 구현이 거의 설계도 수준으로 드러날 수 있습니다.

A. 그렇습니다. npm, PyPI, Docker, 프런트엔드 번들 어디서든 .map, 테스트 데이터, 내부 문서, 시크릿 파일이 실수로 포함될 수 있습니다. 대기업만의 문제가 아니라, 작은 팀일수록 자동화된 검증 장치가 없어 더 위험할 수 있습니다.

Q. 가장 먼저 적용할 수 있는 예방책 하나만 꼽는다면 무엇인가요?

A. 가장 실용적인 첫 단계는 배포 화이트리스트와 CI 차단 규칙입니다. 허용된 파일만 배포하고, .map 같은 금지 파일이 산출물에 포함되면 자동으로 실패시키는 설정이 효과가 큽니다.