침해사고 대응 AI 활용은 더 이상 실험이 아니라, 알림 폭증과 인력 부족에 대응하기 위한 운영 전략입니다. 특히 triage, 타임라인 재구성, 포렌식 요약, 보고서 자동화처럼 반복적이면서도 시간이 많이 드는 구간에서 효과가 큽니다.

핵심은 판단을 AI에 넘기는 것이 아니라, 사람이 더 빠르게 검토할 수 있는 초안을 만드는 데 있습니다. 이 글에서는 데이터 입력 방식, 프롬프트 설계, 검증 기준, 도입 로드맵까지 실무 중심으로 정리합니다.

목차

- AI 침해사고 대응의 핵심 개념

- triage 단계에서의 활용 전략

- 타임라인 재구성에 AI를 쓰는 방법

- 포렌식 요약 자동화

- 보고서 자동화 전략

- 아키텍처와 도입 로드맵

- 실무 FAQ

- 체크리스트와 다음 단계

AI 침해사고 대응의 핵심 개념

전통적인 침해사고 대응은 룰 기반 탐지 이후 사람이 알림을 하나씩 열어보고, 여러 로그를 모아 수동으로 내러티브를 만들고, 최종 보고서까지 직접 작성하는 방식이 중심이었습니다. 반면 AI 침해사고 대응은 경보 요약, 우선순위 추천, 타임라인 초안 생성, 포렌식 결과 요약, 보고서 초안 작성까지 이어지는 문서화와 정리 중심의 자동화에 강점이 있습니다.

예를 들어 AI incident response는 탐지와 대응 과정에서 AI를 활용해 분석과 자동화를 보조하는 접근으로 설명되며, incident response의 기본 흐름은 준비, 식별, 격리, 제거, 복구, 사후 개선 단계로 정리됩니다. 즉, AI는 기존 프로세스를 없애는 것이 아니라 각 단계를 더 빠르고 일관되게 만드는 보조 계층에 가깝습니다.

Enki의 정리가 보여주듯, AI는 반복 업무를 줄이고 분석가가 중요한 판단에 집중하도록 돕는 방향에서 가장 효과적입니다. 특히 아래 영역에서 실무 적용성이 높습니다.

| 업무 | AI가 잘하는 일 | 사람이 해야 할 일 |

|---|---|---|

| triage | 대량 Alert 요약, 우선순위 추천 | 최종 심각도 판단 |

| 타임라인 재구성 | 로그 연결, 시간순 내러티브 초안 | 사실 검증, 범위 확정 |

| 포렌식 요약 | 대상별 설명 변환 | 기술적 정확성 검토 |

| 보고서 자동화 | 템플릿 기반 초안 작성 | 승인, 표현 수정 |

핵심 원칙: AI의 역할은 최종 결론이 아니라 검토 가능한 초안을 빠르게 만드는 데 있습니다.

다만 한계도 분명합니다. AI는 허위 상관관계나 환각을 만들 수 있고, 로그와 포렌식 데이터가 외부 모델로 전달되면 개인정보와 기밀 유출 우려가 생깁니다. 그래서 실무에서는 기술 성능만 볼 것이 아니라 검증 절차, 데이터 마스킹, 승인 정책을 함께 설계해야 합니다.

triage 단계에서의 활용 전략

triage는 침해사고 대응 자동화의 시작점입니다. SIEM Alert, EDR 텔레메트리, 메일 보안 이벤트, WAF·프록시·DNS 로그, 티켓 이력까지 함께 보되, LLM에는 원본 전체를 넣기보다 핵심 필드만 추출한 경량 입력이 더 효율적입니다. 시간, 계정, 호스트, IP, 이벤트 유형, 룰 이름, MITRE ID, 위험도, 자산 중요도 같은 필드를 구조화해 넣으면 결과 품질이 크게 안정됩니다.

특히 외부 모델을 쓴다면 이름, 이메일, 내부 서버명은 토큰이나 해시로 치환하는 편이 안전합니다. Vibeaz의 설명처럼 디지털 포렌식과 대응 자동화는 결국 입력 데이터를 얼마나 구조화하느냐가 결과 품질을 좌우합니다.

triage 프롬프트 예시

역할: 기업 SOC의 Tier2 분석가

요청: Alert를 High/Medium/Low/Benign으로 분류하고, 한 줄 요약, 주요 IOC, 예상 공격 유형, 추가 확인 항목, 권장 초기 조치를 한국어 Bullet로 작성하라. 로그에 없는 사실은 추측하지 말라.

우선순위 기준은 자산 중요도, 자격 증명 탈취나 랜섬웨어 의심 여부, 반복 횟수, 유사 사고 이력 등으로 고정해 두는 것이 좋습니다. 같은 계정이나 호스트에서 발생한 경보를 하나의 사건으로 묶는 사건 단위 뭉치기도 AI가 잘하는 작업입니다.

triage IR 자동화 흐름

- SIEM 또는 EDR에서 Alert 발생

- SOAR가 주요 필드 정규화

- LLM이 triage 요약과 우선순위 추천 생성

- 티켓 시스템에 자동 기록

- High 이상은 온콜 채널로 에스컬레이션

초기에는 참고 코멘트 수준으로 붙이고, 충분한 검증을 거친 뒤 기본 우선순위 추천값으로 승격하는 방식이 안전합니다. 이 단계에서 생성된 결과는 이후 타임라인 재구성, 포렌식 요약, 보고서 자동화의 공통 입력이 됩니다.

타임라인 재구성에 AI를 쓰는 방법

타임라인 재구성은 사건의 흐름을 시간축으로 복원하는 작업입니다. 언제, 어디서, 무엇이, 어떻게 발생했는지를 명확히 보여주지 못하면 영향 범위 평가와 재발 방지 대책이 모두 흐려집니다. OpenText의 DFIR 소개도 디지털 포렌식과 IR의 핵심을 증거를 연결해 사건 흐름을 설명하는 데 둡니다.

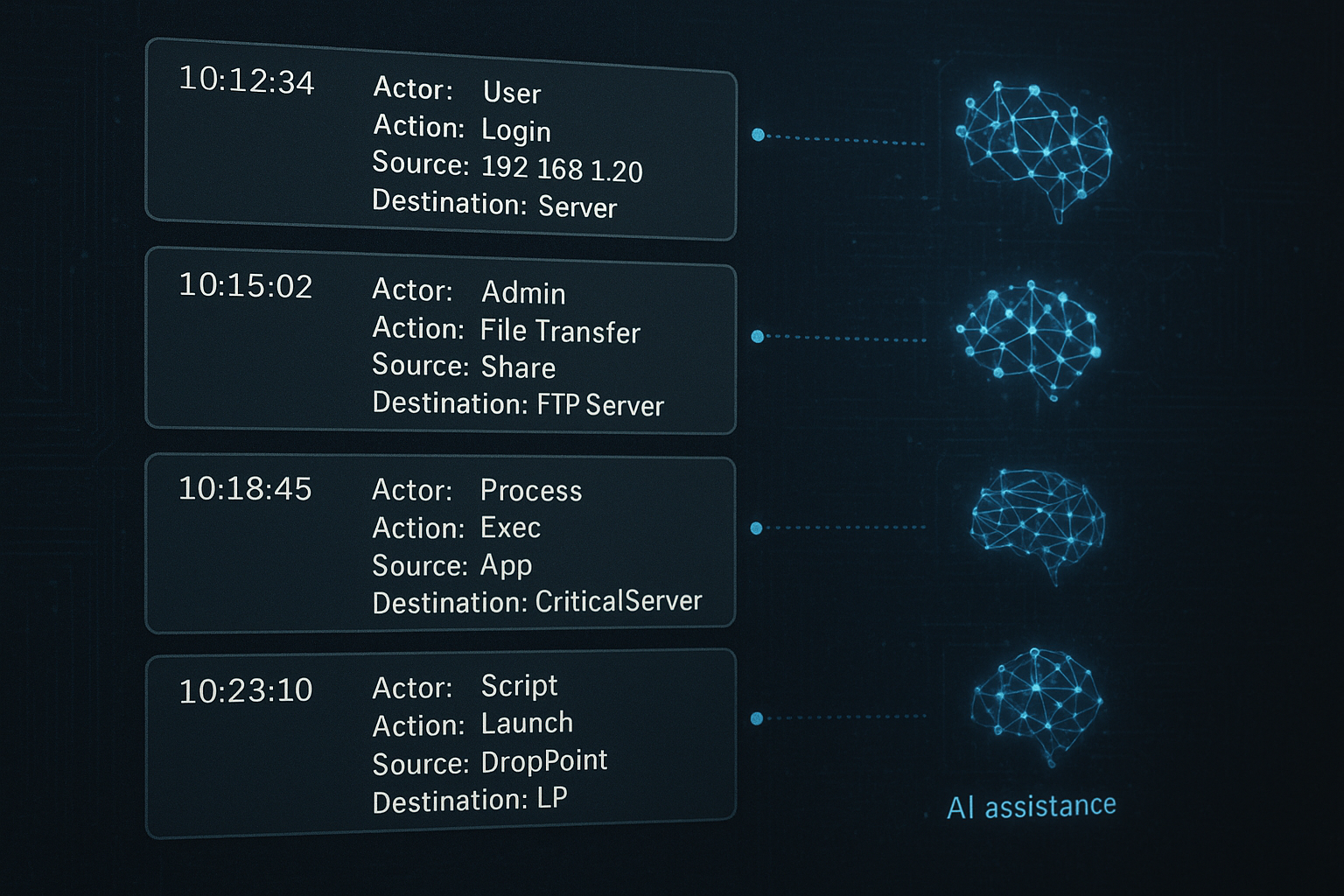

주요 입력은 EDR/XDR, AD·SSO, VPN, 프록시, DNS, 서버, 메일 로그입니다. 공통 스키마를 timestamp, actor, action, target, result, src_ip, dst_ip, hostname, log_source처럼 맞춰 두면 이후 정렬과 분류가 쉬워집니다. 실무에서는 먼저 서로 다른 로그를 사람이 읽기 쉬운 한 줄 설명으로 바꾼 뒤, 다시 구조화하는 2단계 접근도 유용합니다.

타임라인 재구성 프롬프트 예시

입력된 이벤트를 시간순으로 정렬하고, 각 이벤트를 초기 침입, 실행, 권한 상승, 내부 확산, C2, 데이터 유출, 흔적 삭제 중 하나로 태깅하라.

로그에 없는 사실은 만들지 말고, 추정이 필요한 경우 추정:과 근거 이벤트 ID를 함께 적어라.

검토 효율을 높이려면 출력은 표 형태가 가장 좋습니다.

| 시간 | 단계 | 설명 | 근거 |

|---|---|---|---|

| 03:12 | 초기 침입 | 해외 IP에서 VPN 로그인 실패 후 성공 | 이벤트 ID, VPN 로그 |

| 03:18 | 내부 접근 | 동일 계정으로 파일 서버 대량 접근 | 이벤트 ID, 파일 서버 로그 |

| 03:25 | 외부 통신 | 의심 도메인으로 HTTPS 연결 시도 | 이벤트 ID, 프록시 로그 |

중요 사고라면 최소 2인 검토가 좋습니다. 원시 로그와 AI 요약을 샘플 대조해 과장, 누락, 잘못된 연결이 없는지 확인해야 합니다. 특히 공격 단계 태깅은 설명 편의를 위한 것이지, 확정 사실 자체는 아니라는 점을 구분해야 합니다.

포렌식 요약 자동화

포렌식 결과는 종종 지나치게 기술적입니다. 디스크 이미지, 메모리 덤프, 레지스트리, MFT, Prefetch, 브라우저 아티팩트는 분석가에게는 익숙하지만 경영진이나 법무, HR에는 전달력이 떨어질 수 있습니다. 따라서 포렌식 요약의 핵심은 같은 사실을 대상별 언어로 다시 쓰는 것입니다.

입력은 포렌식 리포트, IOC 목록, 타임라인 핵심 이벤트, 파일·프로세스 메타데이터 정도로 정리하면 충분합니다. 이후 수신자별 템플릿을 나눠 출력하는 것이 좋습니다.

- 경영진용: 사고 개요, 피해 범위, 비즈니스 영향, 조치 현황, 의사결정 필요사항

- 기술 IR 팀용: TTP, MITRE 매핑, 악성 파일, 지속성, 측면 이동, 추가 분석 항목

- 법무용: 유출 사실과 유출 가능성 구분, 보존 필요 데이터, 신고 의무 가능성

포렌식 요약 프롬프트 예시

포렌식 결과를 바탕으로 경영진용 1페이지 요약을 작성하라.

기술 용어는 최소화하고, 사고 개요·피해 범위·비즈니스 영향·기수행 조치·향후 결정사항을 포함하라. 확인된 사실과 추정을 분리하라.

여기서 가장 중요한 품질 기준은 문장 일관성입니다. 타임라인 재구성 결과와 포렌식 요약의 표현이 충돌하면 안 됩니다. 예를 들어 데이터 유출과 유출 가능성은 반드시 분리해서 써야 하며, 최종 문서는 실제 포렌식 담당자가 검토해야 합니다.

보고서 자동화 전략

보고서 자동화는 가장 현실적으로 시작하기 좋은 영역입니다. 많은 팀이 최초 통보, 중간 보고, 최종 보고에 상당한 시간을 쓰지만, 문서 구조 자체는 반복되는 경우가 많습니다. LLM을 활용한 incident response planning and review에서도 이런 문서화 작업이 LLM과 특히 잘 맞는 영역으로 다뤄집니다.

문서 유형은 초기 보고, 중간 진행 보고, 최종 IR 보고서, 고객 또는 규제기관 제출용 요약 보고로 나눌 수 있습니다. 입력은 triage 결과, 타임라인 재구성 결과, 포렌식 요약, 티켓 코멘트, 조직 표준 템플릿이면 충분합니다. 이때 표준 표현집까지 함께 제공하면 한국어·영어 문서 간 용어 일관성도 확보할 수 있습니다.

보고서 자동화 프롬프트 예시

입력: triage 요약, 타임라인 재구성, 포렌식 요약, IR 보고서 템플릿

요청: 템플릿 구조를 유지해 최종 IR 보고서 초안을 작성하라. 사실과 추정을 분리하고, 사고 개요·타임라인·영향 범위·근본 원인·대응 조치·재발 방지 계획을 포함하라.

문서 상단에는 AI 기반 도구가 생성한 초안을 IR 리더가 검토·승인했다는 정책 문구를 넣어 두는 것이 좋습니다. 버전 관리와 변경 이력 저장도 필수입니다. 특히 법무팀과 사전에 합의한 문구를 프롬프트에 포함하면 민감한 표현이 흔들리는 문제를 줄일 수 있습니다.

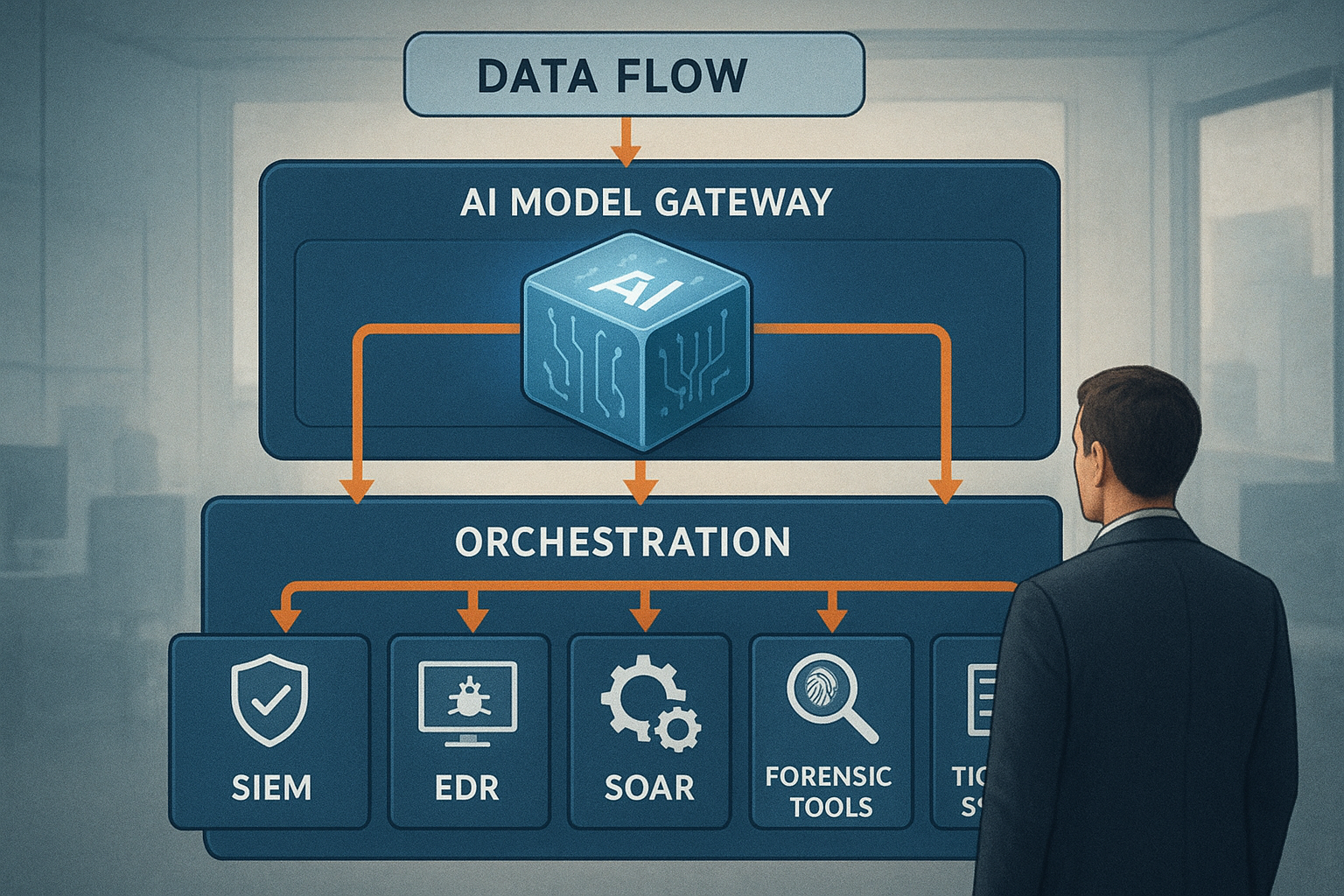

아키텍처와 도입 로드맵

고수준 아키텍처는 생각보다 단순합니다. 데이터 계층에는 SIEM, EDR/XDR, 포렌식 툴, 티켓 시스템, 위키, 협업 툴이 있습니다. AI 계층에는 온프레미스 또는 프라이빗 클라우드 LLM, 혹은 보안 특화 SaaS AI가 배치됩니다. 그 사이에 Model Gateway를 두어 PII 필터링, 토큰 관리, 프롬프트·응답 로깅을 맡기면 운영 안정성이 높아집니다.

오케스트레이션 계층에서는 SOAR가 triage, 타임라인 재구성, 포렌식 요약, 보고서 자동화 플레이북을 실행합니다. Microsoft Cyber Signals는 AI 시대의 위협 환경과 방어 체계 강화를 함께 다룹니다. 이 흐름을 보면 AI 기반 대응은 단일 기능이 아니라 데이터, 모델, 승인 체계가 연결된 운영 설계에 가깝습니다.

도입 단계별 준비사항

| 단계 | 목표 | 필요한 것 |

|---|---|---|

| 1단계 | 요약/도우미 PoC | 샘플 로그, 포렌식 리포트, 기본 프롬프트 |

| 2단계 | 반자동 IR 자동화 | SOAR 연동, 티켓 기록, 표준 템플릿 |

| 3단계 | 정책 기반 추천 | 승인 워크플로우, 감사 로그, 통제 정책 |

보안과 컴플라이언스 관점에서 반드시 확인해야 할 질문도 있습니다.

- 로그와 포렌식 데이터가 국외로 전송되는가

- 모델 재학습에 데이터가 재사용되는가

- 프롬프트와 응답이 케이스 ID와 함께 저장되는가

- 최종 승인 책임자가 명확한가

이 질문에 답할 수 있어야 나중에 감사와 규제 대응에서 AI가 무엇을 근거로 어떤 결과를 냈는지 설명할 수 있습니다.

자주 묻는 질문 (FAQ)

침해사고 대응 AI 활용은 성숙도가 낮은 조직도 가능한가?

가능합니다. 다만 최소한의 로그 수집 체계, IR 템플릿, 티켓 또는 작업 관리 체계는 있어야 합니다. 시작은 triage보다 보고서 자동화나 포렌식 요약처럼 문서화 중심 영역이 더 안전합니다.

AI가 만든 타임라인 재구성과 triage를 어디까지 믿어야 하나?

원칙은 초안입니다. High급 사고는 전수 검증, Medium은 샘플 검증, Low는 통계 모니터링처럼 등급별 검증 규칙을 정해 두는 것이 좋습니다.

온프레 환경에서도 AI 침해사고 대응이 가능한가?

가능합니다. 온프레 LLM, 사내 프록시 뒤 API, 망분리 환경의 오프라인 분석 워크스테이션 방식 모두 선택지가 됩니다.

외부 LLM으로 로그와 포렌식 데이터를 보내기 걱정된다면?

마스킹, 익명화, 메타데이터 중심 입력이 기본입니다. 더 강한 통제가 필요하면 사내 전용 모델이 유리하지만, 운영 부담은 늘어납니다.

IR 자동화는 사람을 대체하나?

반복 triage와 요약 업무 일부는 줄어들 수 있습니다. 하지만 고급 분석, 시나리오 구성, 법무·경영진 커뮤니케이션은 더 중요해집니다. Enki의 관점도 AI를 보조자로 보는 접근에 가깝습니다.

무엇부터 도입해야 하나?

오탐이 많으면 triage와 타임라인 재구성부터, 설명 부담이 크면 포렌식 요약과 보고서 자동화부터 시작하는 것이 좋습니다.

체크리스트와 다음 단계

정리하면, 침해사고 대응 AI 활용은 triage에서 시작해 타임라인 재구성, 포렌식 요약, 보고서 자동화로 이어질 때 가장 실용적입니다. 핵심은 AI가 사람을 대체하는 것이 아니라, 반복적이고 문서화 중심인 업무를 맡아 사람이 의사결정과 전략, 커뮤니케이션에 더 집중하도록 만드는 데 있습니다.

바로 실행할 체크리스트

| 점검 항목 | 확인 내용 |

|---|---|

| 데이터 준비 | SIEM/EDR Alert JSON, 포렌식 리포트, 티켓 이력 확보 |

| 템플릿 준비 | 표준 IR 보고서와 Playbook 정리 여부 |

| 첫 PoC 선정 | triage, 타임라인 재구성, 포렌식 요약, 보고서 자동화 중 우선순위 결정 |

| 모델 전략 | 외부 LLM vs 내부 LLM의 데이터 주권, 비용, 운영 역량 비교 |

| 검증 체계 | 사실/추정 구분, 근거 이벤트 ID 연결, 승인 절차 정의 |

국내에서도 AI를 보안 운영에 접목하려는 흐름은 빨라지고 있습니다. 보안뉴스 기사와 보안뉴스의 추가 기사가 보여주듯, AI는 보안 운영 전반의 생산성을 바꾸는 흐름으로 자리 잡고 있습니다. 다음 단계로는 LLM을 활용한 incident response planning and review와 연결되는 플레이북 설계, SOAR 연동, 승인 정책 자동화까지 확장해 볼 수 있습니다.

가장 좋은 시작점은 거창한 전면 도입이 아니라, 작은 PoC 하나를 명확한 검증 기준과 함께 운영해 보는 것입니다.

출처 및 참고자료

- Corelight – AI incident response

- Cynet – What is incident response

- 보안뉴스 기사

- The Moonlight – Employing LLMs for Incident Response Planning and Review

- Enki – Responding Effectively to Security Threats in the Age of AI

- Vibeaz – AI Digital Forensics Automation Incident Response

- OpenText – Digital Forensics Incident Response

- Microsoft Cyber Signals – Navigating cyberthreats and strengthening defenses

- 보안뉴스 추가 기사